PROAKTYWNIE WYKRYWAJ I ELIMINUJ ZAGROŻENIA ZWIĄZANE Z TOŻSAMOŚCIĄ

Identity Threat Protection

Uzyskaj wysokiej jakości informacje o najbardziej podatnych na ataki tożsamościach, aby ograniczyć skutki naruszenia zabezpieczeń

Dlaczego Delinea Identity Threat Protection?

Ciągłe monitorowanie

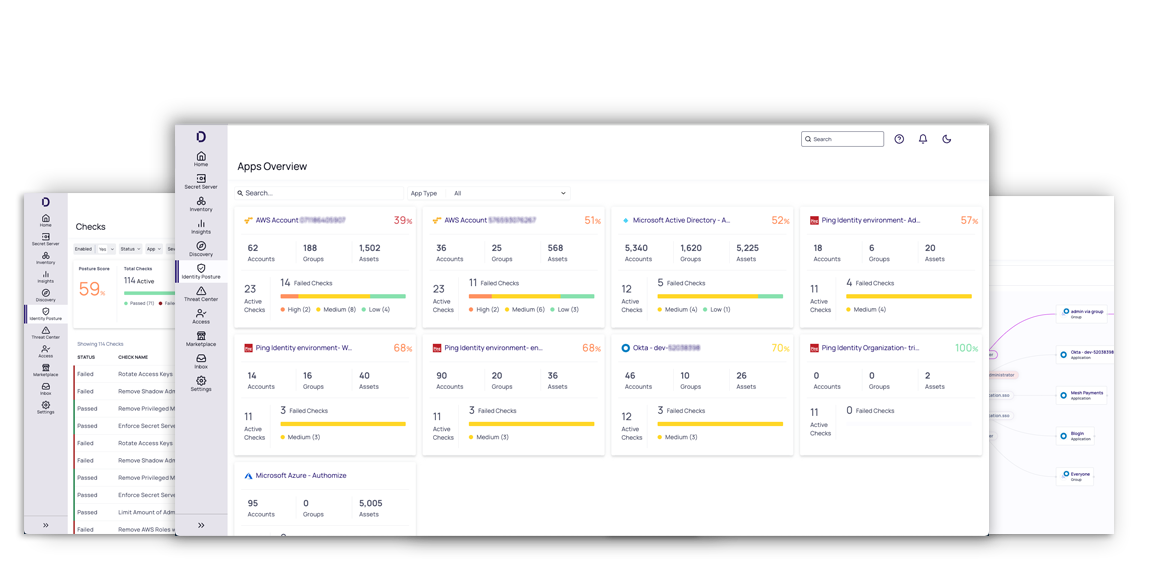

Zmniejsz ryzyko dzięki ciągłemu monitorowaniu wszystkich tożsamości, ich dostępu i zachowań. Wykorzystaj kompleksowy, jednolity widok danych tożsamości i zmniejsz wpływ przejęć kont w wyniku ataków.

Proaktywne reagowanie

Zmniejsz ryzyko, identyfikując nietypowe zachowania, poznając tożsamości najbardziej podatne na ataki, określając potencjalny wpływ naruszeń bezpieczeństwa i podejmując odpowiednie działania.

Usprawnienie kontroli

Zwiększ wydajność operacyjną i kontrolę, płynnie integrując wysokiej jakości analizy zagrożeń tożsamości z istniejącymi sygnałami operacji bezpieczeństwa.

Ciągłe wykrywanie

Wykrywaj błędne konfiguracje tożsamości oraz nietypowe zachowania tożsamości federacyjnych i lokalnych.

Budowanie kontekstu

Wizualizuj ścieżki dostępu tożsamości w systemach tożsamości, aplikacjach SaaS, chmurze i tradycyjnej infrastrukturze.

Informacje dzięki sztucznej inteligencji

Zwracaj uwagę na niebezpieczeństwo i wpływ zagrożeń związanych z tożsamością i sprawniej określaj, czym należy się zająć.

Usuwanie zagrożeń

Podejmuj zalecane działania lub automatyzuj reakcje, aby zmniejszać skutki ataku.

Ujednolicanie administracji

Skróć czas uzyskania korzyści i obniż całkowity koszt posiadania dzięki kompleksowym zabezpieczeniom tożsamości w chmurowym rozwiązaniu Delinea Platform.

Obniż ryzyko i zmniejsz skutki naruszenia tożsamości w całej organizacji

Skróć czas reakcji dzięki spójnemu widokowi danych tożsamości z ciągłym monitorowaniem wszystkich tożsamości, redukując wpływ przejęć kont — na przykład w wyniku bombardowań MFA, ataków siłowych (brute-force) i powiązanych incydentów — w systemach zarządzania tożsamością, oprogramowaniu jako usłudze (SaaS), tradycyjnej infrastrukturze IT i chmurze. Płynnie integruj wysokiej jakości analizy zagrożeń tożsamości z istniejącymi sygnałami operacji bezpieczeństwa.

Obejrzyj nasze interaktywne prezentacje, aby przekonać się o tych możliwościach.

Wypróbuj bezpłatnie Identity Threat Protection

Delinea Identity Threat Protection zabezpiecza organizacje przed zagrożeniami tożsamości poprzez monitorowanie i wykrywanie szkodliwych ataków oraz reagowanie na nie, a także dostarczanie zespołom ds. bezpieczeństwa rekomendacji dotyczących środków zaradczych na podstawie analiz.

Wypróbuj Identity Threat Protection

Rozpocznij bezpłatny, 30-dniowy okres próbny

Identity Threat Protection

Standardowa definicja zarządzania dostępem uprzywilejowanym (PAM) nie wystarczy w obliczu rosnącego ryzyka cyberataków. Uważamy, że PAM musi stawiać czoła rosnącej liczbie tożsamości i złożoności współczesnej infrastruktury IT.

Nasze produkty zapewniają skuteczne środki kontroli autoryzacji, umożliwiając skoncentrowane na tożsamości podejście do bezpieczeństwa.

Pięć kroków do uzyskania bezpieczeństwa tożsamości w chmurze

Weź udział w tym webinarium, aby się dowiedzieć o zabezpieczeniu tożsamości w chmurze dzięki pięcioetapowemu podejściu umożliwiającemu uzyskanie informacji, znajdowanie i naprawianie błędnych konfiguracji oraz ochronę wrażliwych użytkowników i danych.