Risorse per la sicurezza informatica

Imparate a proteggere i vostri sistemi e dati critici grazie a una serie di risorse gratuite e approfondite sulla sicurezza IT e sul PAM. La nostra raccolta di webinar, video, white paper, testimonianze di aziende e tanto altro ancora vi permette di approfondire il vostro percorso della gestione degli accessi privilegiati e ottenere il massimo dalle soluzioni Delinea

Stai cercando qualcosa in particolare? Cerca per:

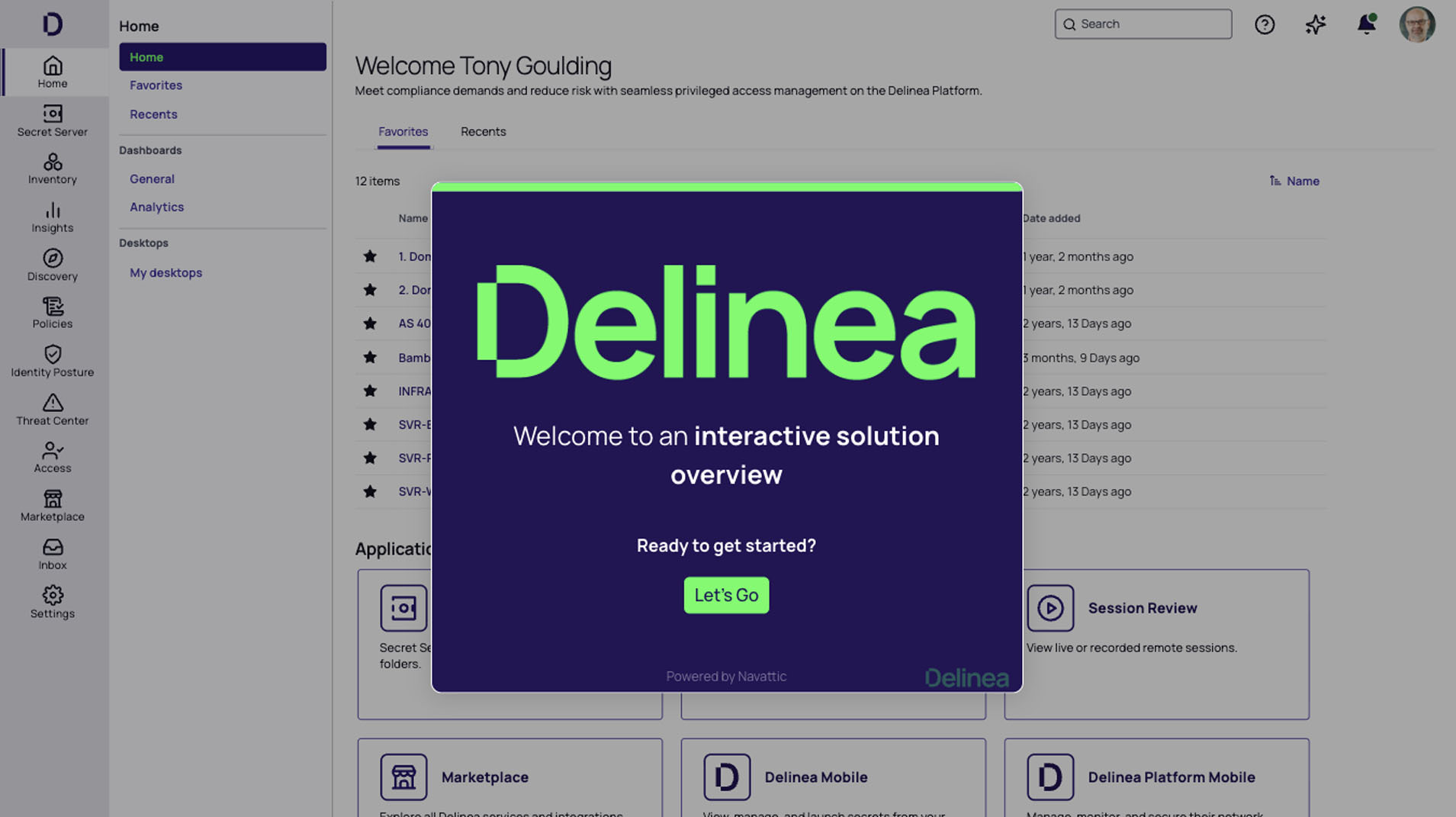

Panoramica delle Soluzioni

Delinea Conduit

eBook

Identity-Centric Zero Trust for Dummies

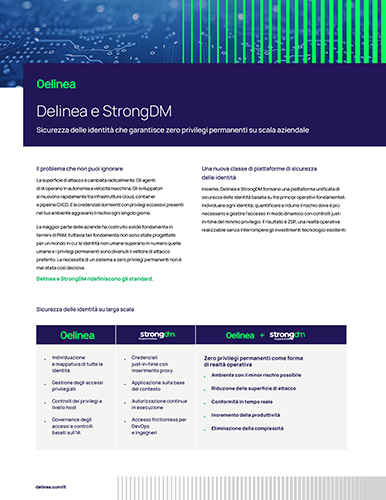

Panoramica delle Soluzioni

Delinea + StrongDM

eBook

Privileged Access Cloud Security for Dummies

eBook

Visibilità delle identità: perchè la discovery è fondamentale per ridurre i rischi

White Paper

Report sulla sicurezza dell`identità 2026

Strumento Gratuito

Pacchetto di report sulla gestione dell`identità non umana (NHI) 2025

White Paper

Protezione delle identità nelle fusioni e acquisizioni: il fattore determinante nascosto

eBook

Protezione delle identità delle macchine nella conversazione

Demo

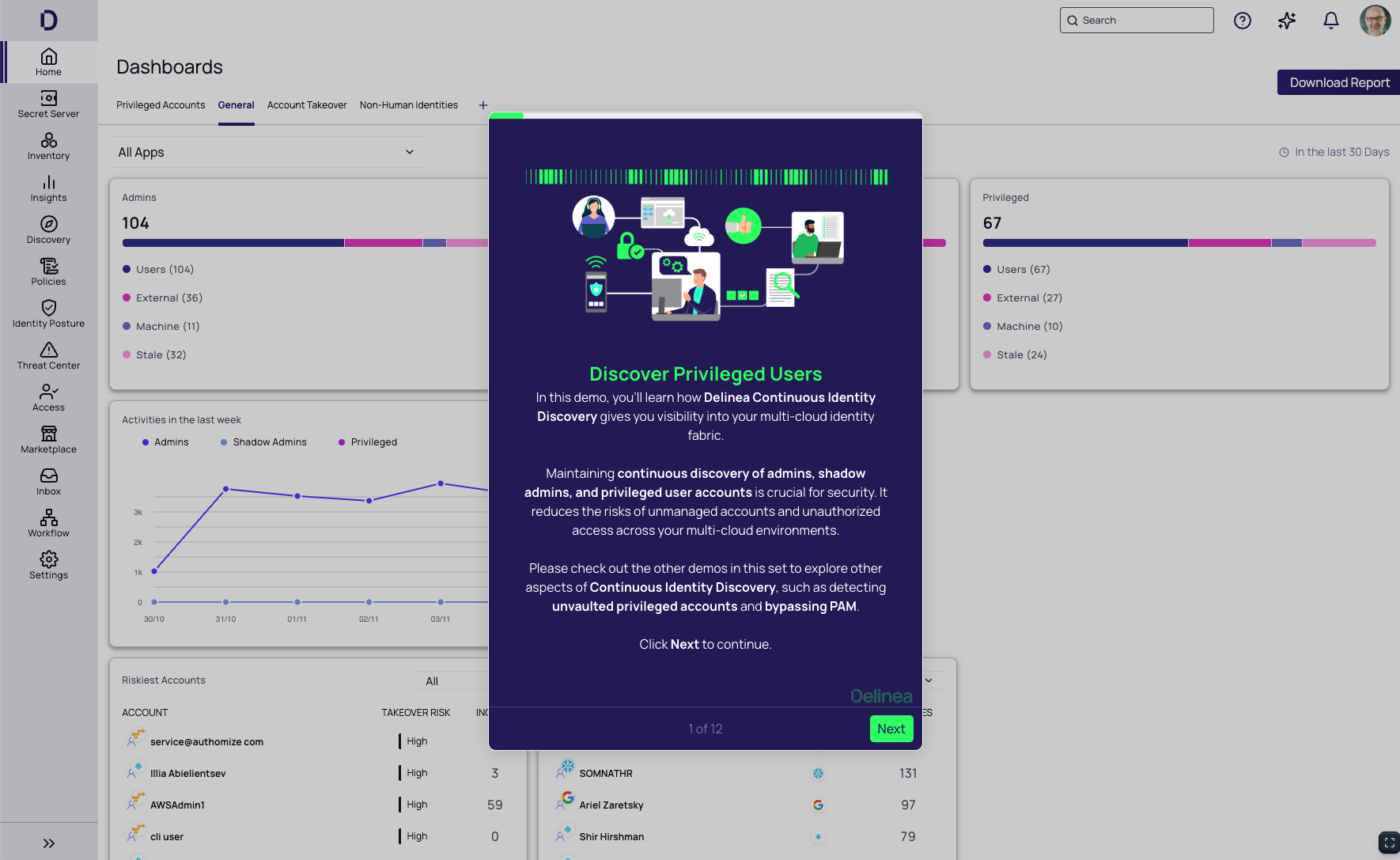

Dimostrazioni interattive Continuous Identity Discovery

Rapporti degli analisti

Leadership Compass 2025 di KuppingerCole per la gestione NHI

Demo