APPLIQUEZ LE PRINCIPE DU MOINDRE PRIVILÈGE SUR LES CLOUD PUBLICS

Privilege Control for Cloud Entitlements | CIEM

Réduisez continuellement les risques liés à l’infrastructure cloud en centralisant les autorisations avec CIEM.

Réduisez les risques liés aux identités à privilèges excessifs et mal configurées

Appliquez les principes du moindre privilège

Optimisez les droits pour limiter les risques tout en favorisant la productivité.

Identifiez les identités les plus vulnérables

Repérez les erreurs de configuration et normalisez les comportements à privilèges dans le cloud.

Découverte continue

Retrouvez les identités et leurs droits dans des environnements cloud complexes en constante évolution.

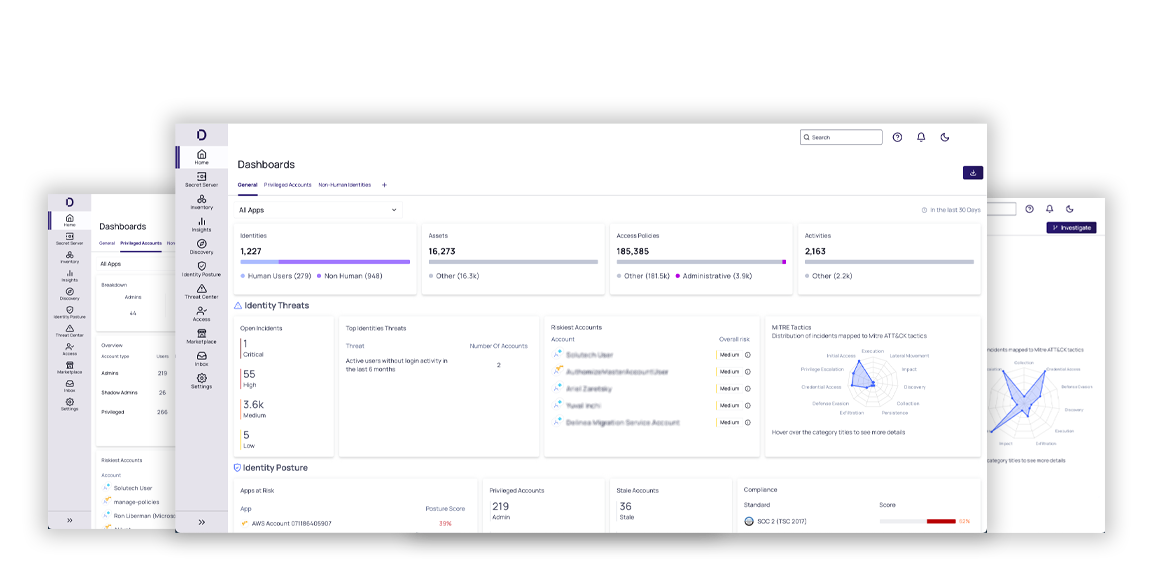

Prenez le contrôle de votre infrastructure multi-cloud de manière proactive

Découvrez et visualisez en permanence toutes les identités, tous les comptes et leurs accès dans les cloud Google, Amazon et Microsoft pour identifier les comportements suspects et redéfinir les privilèges.

Delinea fournit aux responsables de la sécurité un contexte approfondi sur l’utilisation du cloud et des identités pour découvrir les privilèges excessifs et limiter les autorisations dans l’infrastructure multi-cloud afin de réduire les risques.

Découverte continue

Identifiez les utilisateurs ayant des privilèges excessifs, les administrateurs fantômes et les comptes obsolètes.

Gagnez en visibilité

Affichez toutes les identités et leurs voies d’accès dans l’infrastructure multi-cloud publique.

Corrigez les erreurs de configuration

Comprenez les erreurs de configuration et normalisez les comportements à privilèges dans le cloud.

Appliquez les principes du moindre privilège

Optimisez les droits pour limiter les risques tout en favorisant la productivité.

Centralisez la gestion

Secret Server prend en charge l’Extended PAM

La définition standard du PAM n’est pas suffisante pour faire face au risque croissant de cyber attaques. Nous pensons que le PAM doit tenir compte de l’explosion du nombre d’identités et de la complexité informatique actuelle.

Nos produits fournissent des contrôles d’autorisation efficaces pour une approche de la sécurité centrée sur l’identité.

Démarrez un essai gratuit de 30 jours

5 étapes pour garantir la sécurité des identités dans le cloud

Participez à ce webinaire pour en savoir plus sur la sécurité des identités dans le cloud avec une approche en 5 étapes pour gagner en visibilité, rechercher et corriger les erreurs de configuration et protéger les utilisateurs et les données sensibles.