ERZWINGEN VON LEAST STANDING PRIVILEGE IN ALLEN ÖFFENTLICHEN CLOUDS

Privilege Control for Cloud Entitlements

Verringern Sie kontinuierlich das Risiko der Cloud-Infrastruktur durch Zentralisierung der Autorisierung

Verringern Sie das Risiko von Identitäten mit übermäßigen Privilegien und mit Fehlkonfigurationen

Erzwingen von Least Privilege

Berechtigungen im richtigen Ausmaß, um das Risiko zu begrenzen und gleichzeitig die Produktivität zu steigern.

Ermittlung der Identitäten mit dem höchsten Risiko

Finden Sie Fehlkonfigurationen und normalisieren Sie privilegiertes Verhalten in der gesamten Cloud.

Kontinuierliche Erkennung

Finden Sie Identitäten und deren Berechtigungen in den sich ständig ändernden komplexen Cloud-Umgebungen.

Gewinnen Sie proaktiv die Kontrolle über Ihre Multi-Cloud-Infrastruktur

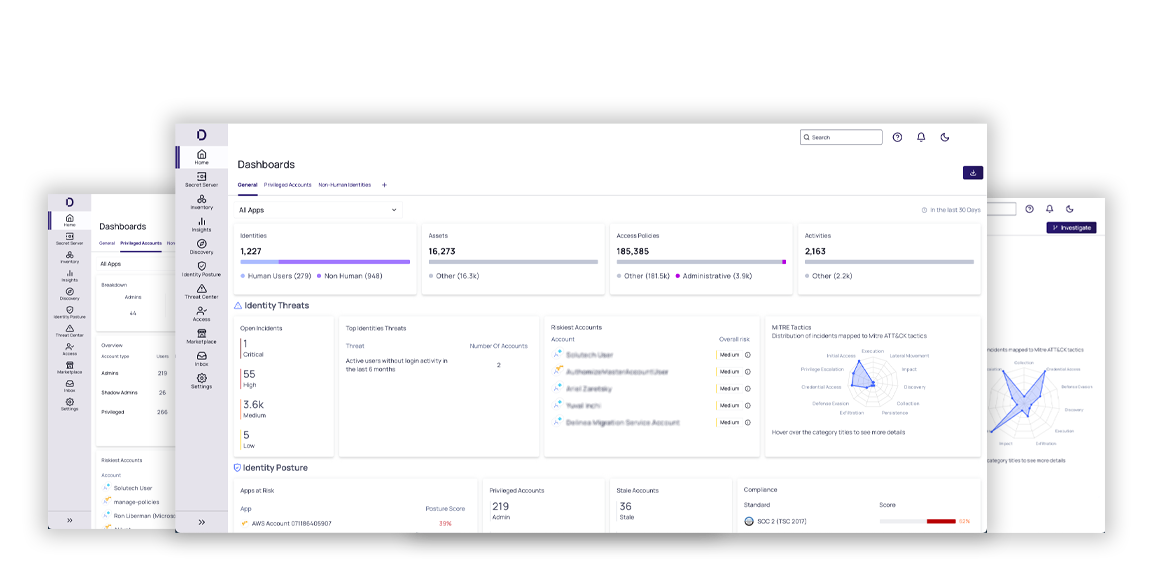

Ermitteln und visualisieren Sie kontinuierlich alle Identitäten, Konten und deren Zugriff in den Clouds von Google, Amazon und Microsoft, um anomales Verhalten zu erkennen und Privilegien zu überarbeiten.

Delinea bietet Sicherheitsverantwortlichen einen tiefen Einblick in die Cloud- und Identitätsnutzung, um Identitäten mit übermäßigen Privilegien zu erkennen und die Autorisierung in einer Multi-Cloud-Infrastruktur einzuschränken, um Risiken zu reduzieren.

Kontinuierliche Erkennung

Finden Sie Benutzer mit übermäßigen Privilegien, Schattenadministratoren und veraltete Konten.

Umfassenden

Überblick erhalten

Zeigen Sie alle Identitäten und ihre Zugriffspfade in der öffentlichen Multi-Cloud-Infrastruktur an.

Behebung von Fehlkonfigurationen

Erhalten Sie Informationen über Fehlkonfigurationen und normalisieren Sie privilegiertes Verhalten in der gesamten Cloud.

Erzwingen von Least Privilege

Berechtigungen im richtigen Ausmaß, um das Risiko zu begrenzen und gleichzeitig die Produktivität zu steigern.

Vereinheitlichte Verwaltung

Beschleunigte Wertschöpfung und niedrigere Gesamtbetriebskosten durch umfassende Privilegienverwaltung in der Cloud-nativen Delinea Platform.

Secret Server unterstützt Extended PAM

Die Standarddefinition von PAM ist für das wachsende Risiko von Cyberangriffen nicht ausreichend. Wir glauben, dass PAM der extrem steigenden Anzahl von Identitäten und der heutigen IT-Komplexität gerecht werden muss.

Unsere Produkte bieten effektive Berechtigungskontrollen für einen identitätsbasierten Sicherheitsansatz.

Kostenlose 30-tägige Testversion starten

5 Schritte zur Sicherstellung von Identitätssicherheit in der Cloud

Nehmen Sie an diesem Webinar teil, um mehr über Identitätssicherheit in der Cloud zu erfahren, und zwar anhand eines 5-Schritte-Ansatzes, um Transparenz zu schaffen, Fehlkonfigurationen zu ermitteln und zu beheben und vertrauliche Benutzer und Daten zu schützen.