Schützen Sie Ihre Mitarbeiter vor Kompromittierung

Herausforderungen bei der Sicherung von Mitarbeiter-Identitäten

- Fehlende Sichtbarkeit in den Mitarbeiterzugriff, Risiko und Fehleinstellungen

- Unstrukturierte Mitarbeiter-Zugangsdaten ohne zentrale Verwaltung

- Fehlende Kontrolle über privilegierte Benutzeraktivitäten an Arbeitsstationen

- Fehlende Überwachung sensibler Nutzeraktivitäten von Mitarbeitern

- Verwaiste Konten und „Privilege Creep“

- Manuelle Bereitstellung und Deaktivierung

- Ineffizientes Risikomanagement und Reporting für Benutzerzugriffe

Stärken Sie die Sicherheit der Mitarbeiter-Identitäten mit der Delinea Plattform

Sichtbarkeit über MitarbeiterIdentitäten, Zugangsdaten und Zugriffe gewinnen

Erkennen und Reagieren auf aktive und latente Identitätsbedrohungen der Mitarbeiter

Passwortverwaltung für Unternehmensbenutzer vereinfachen

Sicheren Zugriff mit angemessenen Berechtigungen für Anwendungen gewährleisten

Stehenden Zugriff und Privilegienansammlungen eliminieren

Machen Sie den nächsten Schritt zur Sicherung von Mitarbeiter-Identitäten

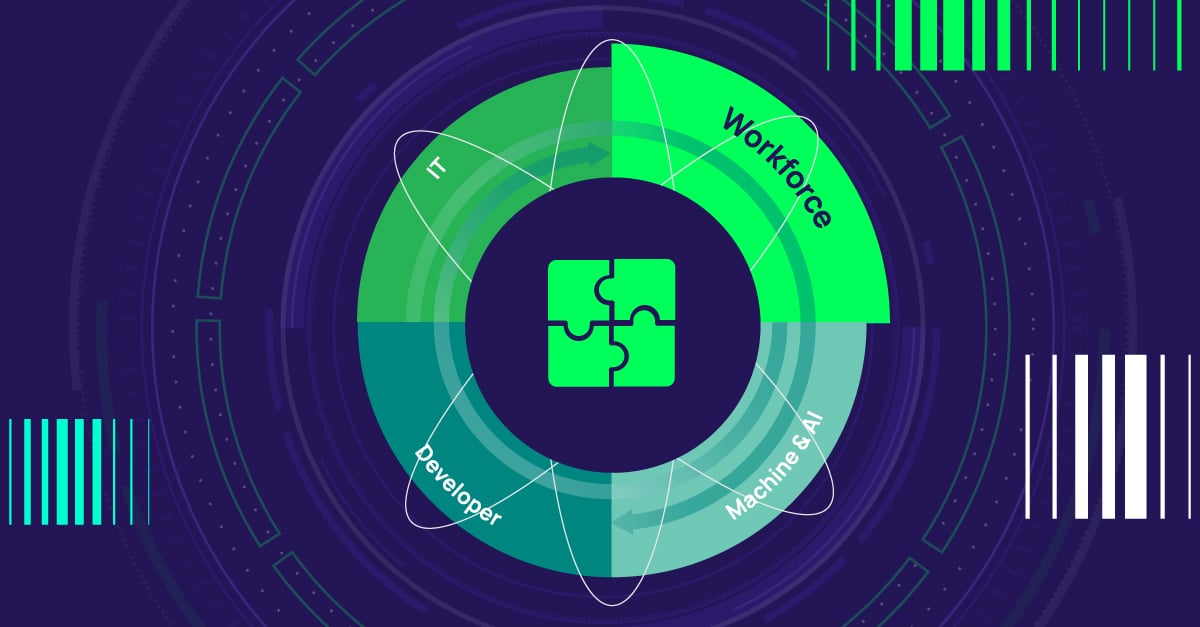

Die Delinea Plattform hilft Ihnen, jede Identität in Ihrer Umgebung bei jeder Interaktion zu sichern. Durch die Zentralisierung und Automatisierung von Identitätssicherheits-Kontrollen reduzieren Sie Risiken, stellen Compliance sicher und steigern die Produktivität.

Die Identitäten der Mitarbeiter – von Angestellten bis hin zu Dritten – bringen Sicherheitsherausforderungen mit sich. Entdecken Sie die wichtigsten Risiken und erfahren Sie, wie Sie diese lösen können.

Lesen Sie hier den Beitrag (EN)

Entdecken Sie, wie schwache oder gemeinsam genutzte Mitarbeiterzugangsdaten versteckte Risiken für Ihre gesamte Belegschaft darstellen und wie Sie jedes Passwort mit unternehmensgerechter Kontrolle und Einfachheit sichern können.

Laden Sie sich hier das eBook herunter

Die Ethical-Hacking-Community hat zahlreiche Tools und Techniken entwickelt, mit denen Unternehmen ihre Windows-Umgebungen besser schützen können. Dieses Whitepaper stellt sie vor.

Laden Sie sich hier das Whitepaper herunter