Controles de seguridad de identidades para ciberseguros

Desafío

Las aseguradoras cibernéticas ahora exigen pruebas de madurez en seguridad de identidades antes de emitir o renovar una póliza.

Riesgo

Sin controles de seguridad de identidades que puedan demostrarse, su organización corre el riesgo de enfrentar demoras, primas más altas o incluso la negación de cobertura.

Solución

Cuando los proveedores ven que cuenta con una solución líder en seguridad de identidades, aprueban y renuevan pólizas con mayor rapidez.

Casi el 70 % de las organizaciones ya invierte en seguros, y cerca del 20 % está considerando incorporar un ciberseguro para fortalecer su resiliencia cibernética. Ya sea que su organización cuente con una póliza o esté evaluando invertir en una, debe estar preparada para demostrar a los proveedores sus controles de seguridad de identidades y la eficacia de estos.

Comience descargando nuestra lista de verificación de preparación para ciberseguros. Le ayudará a responder las principales preguntas que la mayoría de las aseguradoras hacen al solicitar una póliza de ciberseguro.

Soluciones de seguridad de identidades para ciberseguros

Controle el acceso privilegiado y gestione las contraseñas empresariales.

Las soluciones de Gestión de Acceso Privilegiado (PAM), como Secret Server de Delinea, le permiten descubrir, gestionar, proteger y auditar automáticamente el acceso a cuentas privilegiadas. Con una bóveda líder en la industria como base de la plataforma, Delinea administra todo tipo de secretos para identidades humanas y de máquinas, incluidos administradores de dominio, cuentas de aplicaciones, cuentas de bases de datos, terceros y usuarios empresariales.

La generación de informes también es un componente clave para demostrar cumplimiento ante las aseguradoras que necesitan verificar cómo se aplican las políticas. Las funciones de reportes prediseñados y personalizables de Secret Server facilitan las revisiones y auditorías.

Proteja y administre el acceso a servidores.

Las aseguradoras cibernéticas esperan ver múltiples capas de control sobre cómo se utiliza el acceso privilegiado en los servidores, no solo autenticación segura. Delinea aplica MFA durante el inicio de sesión y la elevación de privilegios, implementa políticas de mínimo privilegio para limitar las acciones de los usuarios una vez conectados y gestiona solicitudes de acceso just-in-time para elevaciones temporales de privilegios.

Cada sesión privilegiada puede registrarse y auditarse, lo que proporciona evidencia verificable de control y trazabilidad, un factor clave que las aseguradoras evalúan al analizar el riesgo cibernético.

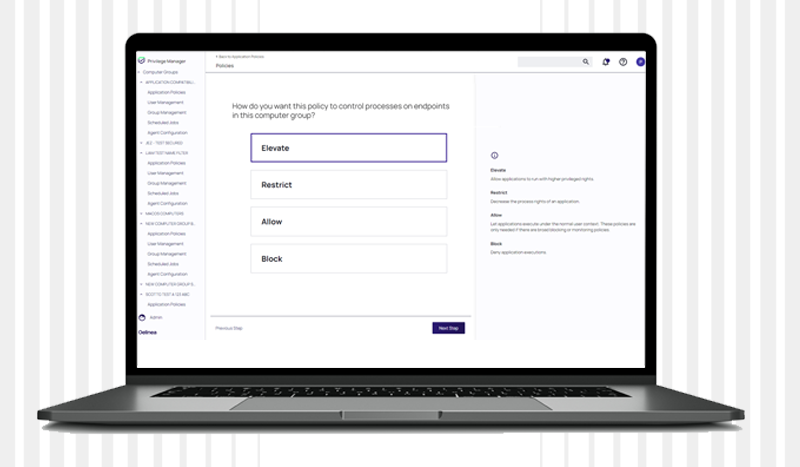

Gestione los privilegios en estaciones de trabajo con control de aplicaciones.

Las compañías de seguros quieren entender cómo responderá su organización ante ataques de phishing que puedan instalar malware o ransomware en endpoints, como las estaciones de trabajo de los usuarios. Con Privilege Manager de Delinea, puede demostrar cómo elimina las cuentas de administrador local y crea listas de permitir, bloquear y restringir para ayudar a prevenir ataques dirigidos a estaciones de trabajo.

Gestione las cuentas de servicio de principio a fin.

Soluciones de seguridad de identidades para ciberseguros

Vea cómo Secret Server protege, identifica, gestiona, supervisa y audita las credenciales de sus cuentas privilegiadas, entre otras capacidades.

Explore las capacidades clave de Delinea Privilege Manager a su propio ritmo.

El Informe de Ciberseguros 2025 de Delinea explora cómo la madurez en seguridad de identidades, la adopción de IA y la preparación regulatoria están definiendo la capacidad de las organizaciones para obtener cobertura.

Descargue el toolkit (EN)